Cyber security

La perdita dei dati per un’azienda soprattutto, comporta una situazione critica che sarebbe meglio prevenire. Dati e informazioni sono infatti risorse di valore ed è fondamentale che ogni azienda disponga di un piano per il backup completo dei dati e il ripristino di emergenza.

La perdita dei dati si previene anche con la sicurezza informatica

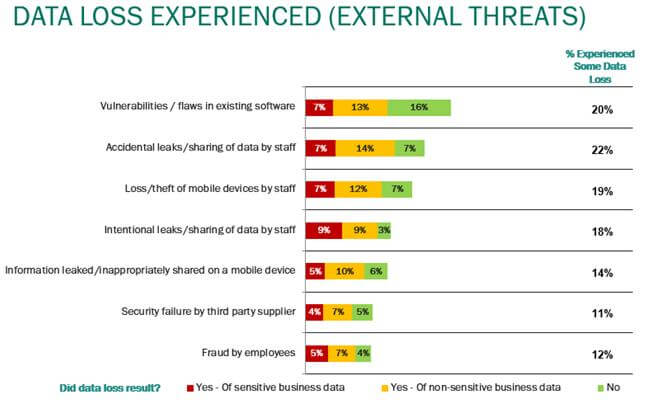

La protezione dei dati non riguarda soltanto il salvataggio degli stessi, bensì la sicurezza e la rispettiva protezione dagli attacchi informatici. I criminali informatici continuano a cercare nuovi modi per essere un passo più avanti rispetto ai professionisti della sicurezza., utilizzando strategie di sviluppo e distribuzione enterprise based come il PaaS (Phishing as a service) per sfruttare alcuni dei brand tecnologici del mondo. Il Phishing non sfrutta solo l’e-mail ma anche i social e i dispositivi mobili. Su questo tema Akamai ha recentemente pubblicato un rapporto sulla sicurezza internet del 2019 intitolato “Phishing Baiting the Hook”. Nel report emerge che i criminali prendono di mira i principali brand globali e i loro utenti attraverso operazioni complesse. La ricerca ha individuato 6.035 domini colpiti e 120 variazioni di kit di phishing. I settori tecnologico e finanziario sono i più colpiti. A incidere sulla percentuale di rischio è soprattutto l’errore umano, come si può evincere dal grafico che spesso, inconsapevole dei rischi espone l’azienda agli attacchi informatici.

Come funzionano gli attacchi avanzati

Molti responsabili IT ancora non riescono ad avere uno strumento di monitoraggio 24/7 che consenta loro di ridurre i costi in caso di violazione prolungata. Le violazioni di solito avvengono con modalità quali:

i criminali scansionano la rete pubblica in cerca di una qualsiasi vulnerabilità comune, da sfruttare in dispositivi privi di patch.

si tratta di comunicazioni ingannevoli per indurre a condividere informazioni sensibili

i criminali cercano vulnerabilità nei siti e inseriscono codici Javascript o HTML oper indirizzare gli utenti su altri siti in cui è in agguato un malware

gli attacchi vengono compiuti in prossimità tramite reti Wi-Fi: il cybercriminale intercetta le comunicazioni e le inoltra dopo averle esaminate e modificate

se l’azienda è compromessa e l’accesso è già stato violato in precedenza, i criminali possono acquistarlo per pochi spiccioli.

Come proteggersi

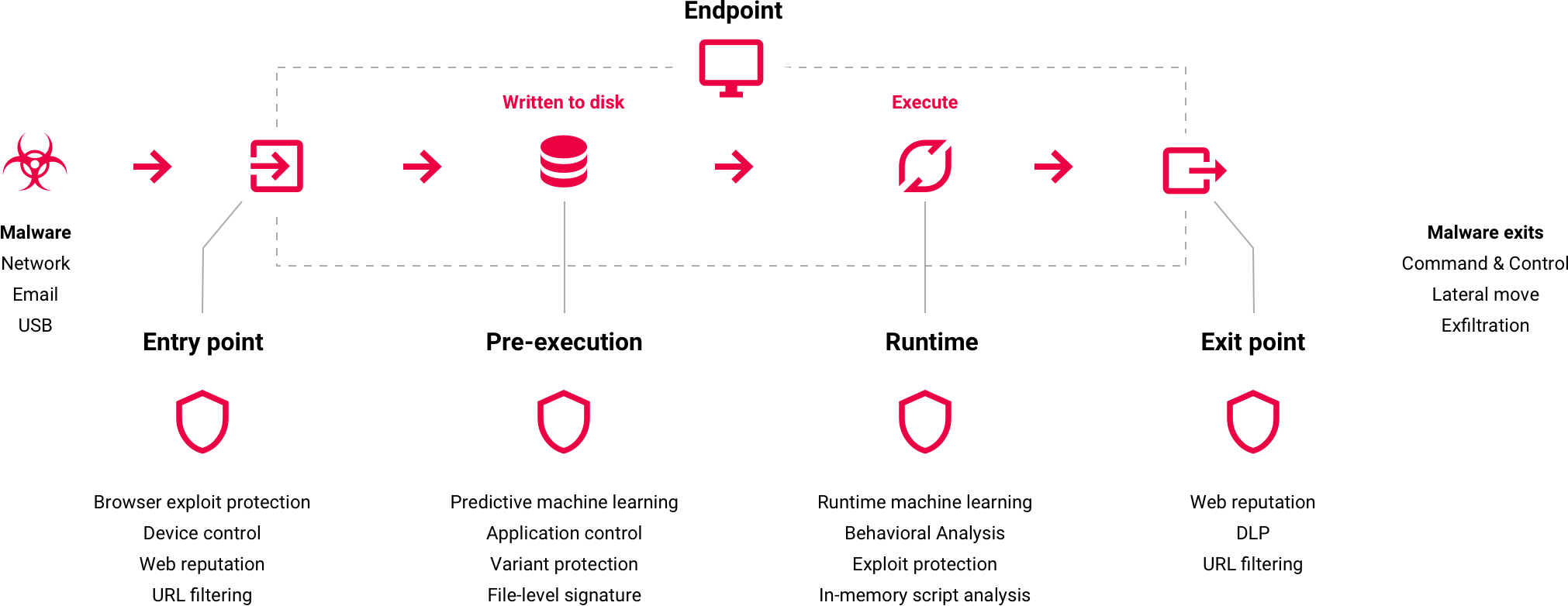

Qui entra in gioco il sistema di protezione di ultima generazione che esegue in automatico il rilevamento malware, fileless, cryptomining e ransomware, offrendo protezione efficace contro script, iniezioni, ransomware e attacchi a memoria e browser, grazie a un’innovativa analisi del comportamento dei file. Il sistema esegue in automatico la scansione delle timeline degli utenti (telemetria) cercando Indicatori di compromissione (IOC). Come funziona?

Vuoi ricevere una consulenza personalizzata?

© 2025 SEON. All Rights Reserved.